Postfix/Dovecot Mail Sunucusunda SSL Nasıl Yapılandırılır?

Bu makalede, Postfix/Dovecot mail sunucusunda gelen ve giden bağlantılar için güvenilir bir SSL sertifikası ile SSL/TLS şifrelemesini etkinleştirmenin olası yolları anlatılacaktır.

SSL dosyalarınızı sunucuya yüklediğiniz varsayılacaktır.Sertifika yolları aşağıdaki gibi olsun.

crt dosya yolu: /home/makdos/ssl/makdos_com.crt

ca_bundle dosya yolu: /home/makdos/ssl/makdos_com.ca

private key dosya yolu: /home/makdos/ssl/makdos_com.key

25 Portu (STARTTLS'li SMTP)

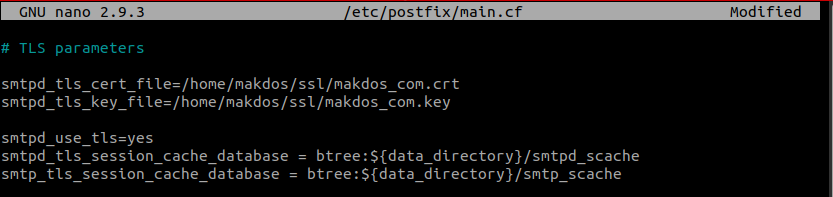

Postfix'in main.cf dosyasınız açınız. Genellikle /etc/postfix altında olmaktadır.TLS parametrelerinin olduğu bölümü bulun ve dosya yollarını kendinize göre düzenleyip kaydediniz.

nano /etc/postfix/main.cf

smtpd_tls_cert_file=/home/makdos/ssl/makdos_com.crt

smtpd_tls_key_file=/home/makdos/ssl/makdos_com.key

NOT:ca_bundle dosyanızda var ise aşağıdaki şekilde ekleyiniz.

smtpd_tls_CAfile=/home/makdos/ssl/makdos_com.ca

NOT:smtpd_use_tls parametresinin yes olduğundan emin olunuz.

smtpd_use_tls=yes

587 Portu(STARTTLS'li Submission) ve 465 Portu(SMTPS)

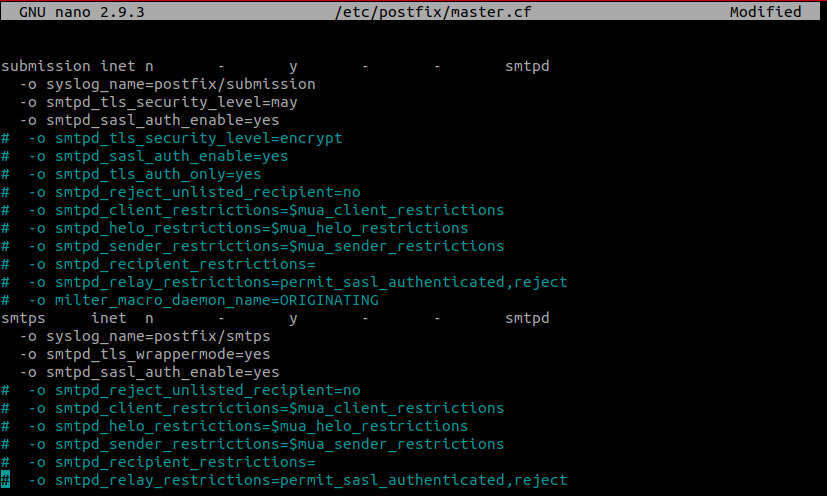

Postfix'in master.cf dosyasınız açınız. Genellikle /etc/postfix altında olmaktadır.

587 Portu(STARTTLS'li Submission) ve 465 Portu(SMTPS)

Postfix'in master.cf dosyasınız açınız. Genellikle /etc/postfix altında olmaktadır.

nano /etc/postfix/master.cf

Aşağıdaki satırları yorum satırı ise yorum satırını kaldırınız.Gerekirse aşağıdaki gibi düzenleyiniz ve kaydediniz.

-587 portu için:

submission inet n - y - - smtpd

-o syslog_name=postfix/submission

-o smtpd_tls_security_level=may

-o smtpd_sasl_auth_enable=yes

-465 portu için:

smtps inet n - y - - smtpd

-o syslog_name=postfix/smtps

-o smtpd_tls_wrappermode=yes

-o smtpd_sasl_auth_enable=yes

110 Portu (STARTTLS'li POP3), 143 Portu (STARTTLS'li IMAP), 993 Portu (IMAPS) ve 995 Portu (POP3S)

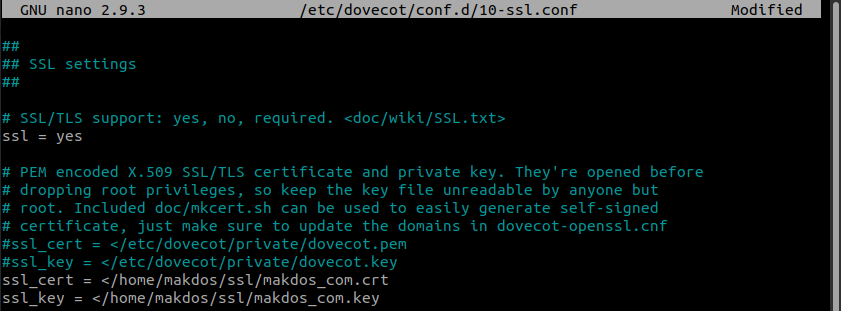

Dovecot'un 10-ssl.conf dosyasını açınız. Genellikle /etc/dovecot/conf.d/ altında olmaktadır.

110 Portu (STARTTLS'li POP3), 143 Portu (STARTTLS'li IMAP), 993 Portu (IMAPS) ve 995 Portu (POP3S)

Dovecot'un 10-ssl.conf dosyasını açınız. Genellikle /etc/dovecot/conf.d/ altında olmaktadır.

nano /etc/dovecot/conf.d/10-ssl.conf

ssl parametresinin yes olduğunu kontrol ediniz.

ssl = yes

Dosya yollarını kendinize göre aşağıdaki gibi düzenleyiniz.

ssl_cert = </home/makdos/ssl/makdos_com.crt

ssl_key = </home/makdos/ssl/makdos_com.key

NOT:ca_bundle dosyanız varsa aşağıdaki şekilde ekleyiniz.

ssl_ca = </home/makdos/ssl/makdos_com.ca

Dovecot'un dovecot.conf dosyasını açınız. ssl_cert ve ssl_key yollarını düzenleyiniz.

Dovecot'un dovecot.conf dosyasını açınız. ssl_cert ve ssl_key yollarını düzenleyiniz.

local_name makdos.com {

ssl_cert = </home/makdos/ssl/makdos_com.crt

ssl_key = </home/makdos/ssl/makdos_com.key

}

local_name *.makdos.com {

ssl_cert = </home/makdos/ssl/makdos_com.crt

ssl_key = </home/makdos/ssl/makdos_com.key

}

NOT:Eğer Dovecot versiyonunuz 1.x ise aşağıdaki gibi yapılandırınız.

Dovecot versiyonunuzu öğrenmek için aşağıdaki komutu çalıştırabilirsiniz.

dovecot --version

/etc/dovecot/dovecot.conf dosyası aşağıdaki satıra sahip olması gerekiyor.

protocols = imap pop3 imaps pop3s

/etc/dovecot/conf.d/10-ssl.conf dosyasını aşağıdaki gibi düzenleyiniz.

ssl_disable = no

ssl_cert = </home/makdos/ssl/makdos_com.crt

ssl_key = </home/makdos/ssl/makdos_com.key

Bu şekilde ayarlamalarınızı yaptıktan sonra ssl kullanımı için mail hesabınızı kurulumunu yaparken smtp portunuzu 465 , pop3 olarak yapılandırırsanız 995, imap kullanırsanız 993 olarak belirtiniz.

Gelişmiş İnce Ayarlar

1-TLS, STARTTLS desteğini duyurmak ve uzak SMTP istemcilerinin TLS hizmeti talep etmesini beklemek yerine, sunucunun her zaman TLS'yi kullandığı "wrapper" modunda da kullanılır. Bazı istemciler, yani Outlook [Express] "wrapper" modunu tercih eder. Kullanım için /etc/postfix/master.cf'ye smtps satırının altına eklenmelidir.

smtps inet n - n - - smtpd

-o smtpd_tls_wrappermode=yes

2-Dovecot'ta, ssl yönergesini gerekli değere (ssl=required) ayarlamak mümkündür , bu da herhangi bir oturum açma girişiminden önce SSL anlaşmasının zorlanması anlamına gelir. Bu nedenle, parola yalnızca şifrelenmiş bir kanal üzerinden gönderilirken, ssl = yes e-posta istemcilerinin öncelikli olarak SSL/TLS kullanması gerekmez. Bu ayar hem plaintext olan hem de olmayan kimlik doğrulama mekanizmaları için geçerlidir.

3- plaintext doğrulama mekanizmasını devre dışı bırakmak için /etc/dovecot/conf.d/10-auth.conf dosyasına aşağıdaki parametreyi ekleyiniz.

disable_plaintext_auth=yes

4-Zayıf şifreleme gücü nedeniyle kullanılmaması daha iyi olan şifreleri ortadan kaldırmak için /etc/dovecot/dovecot.conf dosyasına aşağıdaki parametreleri ekleyiniz.

ssl_dh_parameters_length = 2048

ssl_cipher_list = ALL:!LOW:!SSLv2:!EXP:!aNULL

5-Postfix'te smtpd_tls_ciphers parametresi minimum şifre derecesini kontrol eder ve varsayılan olarak orta seviyeye ayarlanır, bu da sağlam güvenlik sağlamak için yeterlidir. Yine de, opportunistic (STARTTLS) veya mandatory (normal SSL) şifreleme için belirli şifreleri veya protokolleri hariç tutmanız gerekiyorsa, /etc/postfix/main.cf'de aşağıdaki parametleri kullanıp bunlara karşılık gelen değerleri atayın.

-mandatory TLS için

smtpd_tls_mandatory_exclude_ciphers = [cipher]

smtpd_tls_mandatory_protocols = ![protocol]

-opportunistic TLS için

smtpd_tls_exclude_ciphers = [cipher]

smtpd_tls_protocols = ![protocol]

6-Şifreleme paketleri güçlüdür ve güvenlik açısından sunucunun kendisi seçmesi mantıklı değildir.Bu nedenle, sunucu şifrelerini ve onların sırasının seçimini istemcinin yapması için;

Dovecot 'ta /etc/dovecot/conf.d/10-ssl.conf dosyasına aşağıdaki parametreyi ekleyiniz.

ssl_prefer_server_ciphers = yes

Postfix'te /etc/postfix/main.cf dosyasına aşağıdaki parametreyi ekleyiniz.

tls_preempt_cipherlist = yes